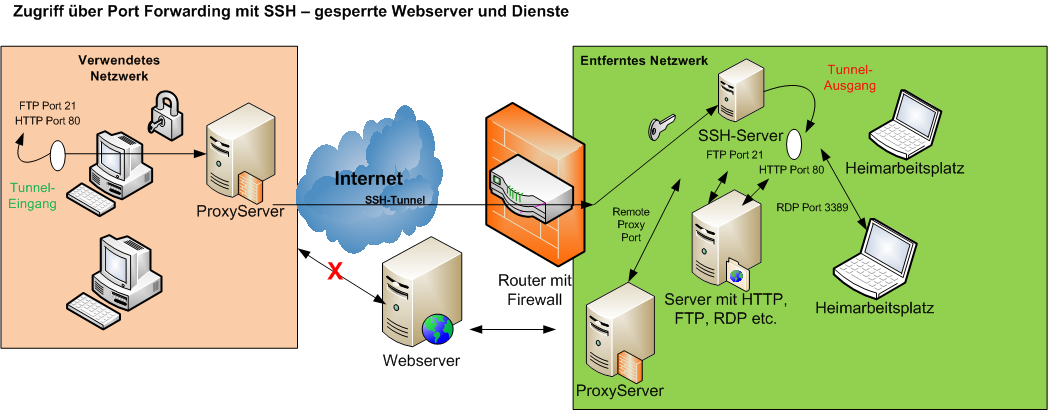

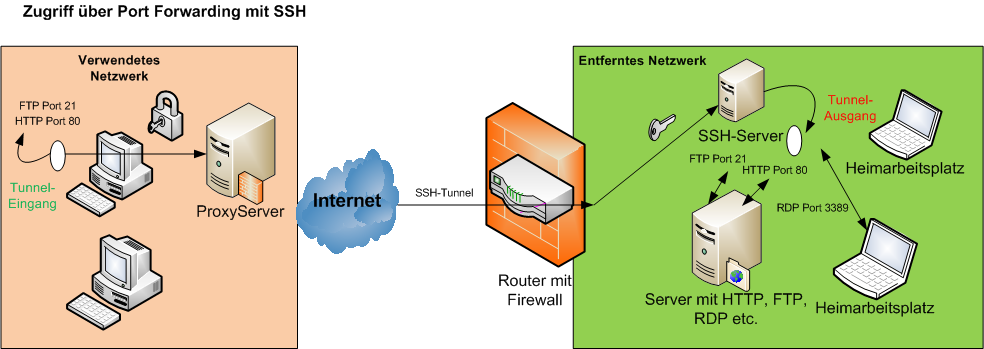

In großen Firmennetzwerken ist es die Regel, dass bestimmte Web-Seiten, die gegen die gültigen Firmenpolicies verstoßen für alle Mitarbeiter gesperrt werden. Teilweise gilt das auch für Software-Downloads und Patches, die nur von Administratoren installiert werden sollen. Bevor man hier dann ein riesiges Regelwerk erstellt und festlegt, welcher Administrator, welcher Einheit dann doch bestimmte Seiten lesen darf, könnte man den Administratoren erlauben einen SSH-Tunnel zu öffnen und die entsprechenden Seiten dann von einem alternativen Proxy zu laden.

Ebenso brauchen Kollegen aus dem Support/Dienstleister häufig Dateien aus Ihrem Heim-Netz, wo Dokumentation oder Software geparkt ist. Auch hier hilft dann ein SSH-Tunnel über den dann zum Beispiel ein FTP-Server erreicht werden kann.

Wie baut man einen SSH-Tunnel?

Zunächst braucht man Kenntnisse über das aktuell verwendete Netzwerk!

Kann man das Zielnetz/den Zielwebserver direkt „pingen“?

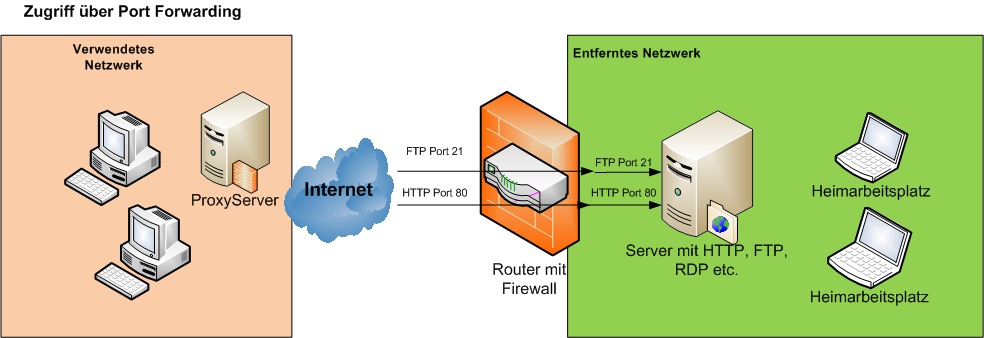

Falls ja, kann man auf seiner Heim-Firewall ein Port forwarding einrichten und sich beispielsweise mittels VPN direkt in das entfernte Netz einwählen, solange die Regeln der Firewall das zulassen und es sich hierbei um eine Firewall handelt, die „auf Durchzug“ arbeitet.

Dies ist gewöhnlich bei allen Heim-Netzen und kleinen Büros der Fall, bei denen die Betreiber das Standardgerät des Providers verwenden.

Kommen Protokollfilter und Proxy-Server zum Einsatz und gibt es keine Route zum Internet?

Solange ein Browser aber Zugriff auf das Internet hat und es keine direkte Route (ping) gibt, kommt ein Proxy-Server zum Einsatz.

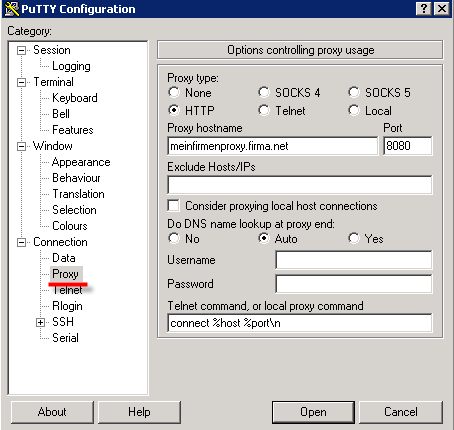

Hier gilt es dann zu prüfen, welchen Port der Proxy-Server verwendet (z.b. mittels netstat kann man prüfen, auf welchen Ports der Proxy arbeitet).

Als nächstes ist dann wichtig, ob der Proxy-Server ein „Connect“ auf bestimmte Ports unterstützt (in der Regel ist dies in den gängigen SQUID-Konfigurationen für SSL-Ports der Fall).

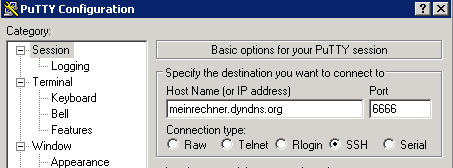

Exemplarisch machen wir das mal folgendermaßen mit Putty:

Hier läuft ein ssh-Server auf Port 6666 (statt gewöhnlich 22) auf dem Rechner „meinrechner.dyndns.org“. Hier wäre der Proxy schon ziemlich offen, denn eine Verbindung zu diesem Ports sollte gesperrt sein. Empfehlenswert wäre eine Verbindung auf den https-Port 443.

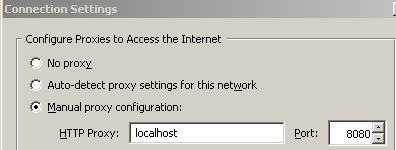

Die Verbindung wird über den Proxy aufgemacht. Hier meinfirmenproxy.firma.net der auf Port 8080 läuft.

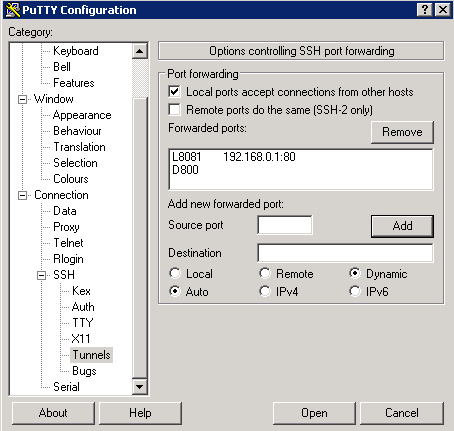

Dann werden Ports aus dem Remote-Netz durch die aufgebaute ssh-Verbindung „durchgeschoben“ also getunnelt. Hier eine Verbindung zum Rechner 192.168.0.1 Port 80. Tunnelausgang ist dann der Putty-Rechner auf Port 8081.

Klappt der Tunnel, hat man freie Bahn.

Dann werden Ports aus dem Remote-Netz durch die aufgebaute ssh-Verbindung „durchgeschoben“ also getunnelt. Hier eine Verbindung zum Rechner 192.168.0.1 Port 80. Tunnelausgang ist dann der Putty-Rechner auf Port 8081.

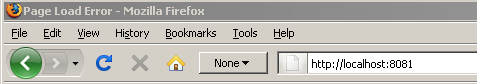

Der oben getunnelte Webserver kann dann über den Browser in der Form erreicht werden:

Hat man im Remote-Netz auch einen Proxy-Server, dann kann man die dort verwendeten Ports in gleicher Weise durchschieben und im Browser konfigurieren.